Actualidad

El Ciberacoso. Que es? y no seas cómplice. + Infografía

Hemos hecho una entrada hoy para tratar el tema de ciberacoso, este tema esta basado en varios autores, que la mayoría han colocado sus definiciones en wikipedia como en otros sitio mas.

Es un tema algo oscuro para muchos, otros lo toman de carácter deportivo , pero lo cierto es que día a día toma mas vigencia y se crean mutaciones sobre el mismo.

Anteriormente El término ciberacoso fue usado por primera vez por el educador canadiense Bill Belsey.(también llamado cyberbullying por su traducción al inglés).

Otros términos para ciberacoso son «acoso electrónico,» «e-acoso,» «acoso sms», «network mobbing», «acoso móvil» «acoso en línea», «acoso digital», «acoso por internet», «acoso en internet» o «internet acoso».

En el caso de ciberacoso, se añade la característica de cobarde, ya que se oculta tras el aparente anonimato y falsificación de identidad que proporciona internet.

El acosador suele ir perfeccionando ‘su técnica’ con cada una de sus víctimas (acosa en serie y de forma múltiple), un acosador experimentado comete muy pocos errores, usa colaboradores para el trabajo sucio, asume que no deja pruebas, es brutal y aparenta ser seguro en sus actuaciones, no duda

Se pueden distinguir tres tipos principales de ciberacoso:

- Ciberacoso: Acoso entre adultos. La víctima y el ciberacosador son mayores de edad.

- Ciberacoso sexual: Acoso entre adultos con finalidad sexual.

- Ciberacoso escolar: (o ciberbullying de la traducción del inglés cyberbullying) Acoso entre menores.

Hoy dia ya también hay nueva variedad que lo usan tipo secuestro, amenazan con pedir dinero, cambio de no hacerle un Ciberacoso.( una de tantas mutaciones)

Generalmente al ser descubierto el Ciberacosador, se desespera y comienza a cometer una serie de errores.

El acosador puede trasladar a Internet sus insultos y amenazas haciendo pública la identidad de la víctima en un foro determinado (blogs, websites), incluso facilitando en algunos casos sus datos, de manera que gente extraña se puede adherir a la agresión.

Manipulan a otros para que acosen a la víctima. La mayoría tratan de implicar a terceros en el hostigamiento. Si consigue este propósito, también consigue que otros hagan el trabajo sucio hostigándole

Web apaleador: Web creada para realizar ‘ciberacoso’ sobre la víctima, metiéndose con él/ella de manera pública y ridiculizándolo/la. De esta forma se anima a los testigos a que hostiguen a la víctima. Cuando El acoso se hace público, se abre a más personas rápidamente.

Según Rodríguez López en su libro «El Acoso moral en el trabajo» define a estas personas como » resentidas, frustradas, envidiosas, celosas o egoístas, necesitadas de admiración, reconocimiento y protagonismo y lo que quieren es figurar, ascender o aparentar, aun cuando simplemente deseen hacer daño o anular a otra persona».

Los receptores de las calumnias no se dan cuenta que están sufriendo una manipulación y una invasión a su intimidad. Al apoyar a un acosador.

Clasificación de los testigos

- Compinches: Amigos íntimos y ayudantes del agresor.

- Reforzadores: Aunque no acosan de manera directa, observan las agresiones y las aprueban e incitan.

- Ajenos: Se muestran como neutrales y no quieren implicarse, pero al callar están tolerando el acoso.

- Defensores: Pueden llegar a apoyar a la víctima del acoso

Manipulación del entorno

Para poder hostigar a otro ser humano el acosador habrá de ejercer dos tipos de manipulaciones, una dirigida al entorno de la víctima y otra dirigida hacia la persona acosada:

- Para el acosador la manipulación dirigida al entorno tiene como finalidad convertirlo en su aliado, ya sea para que colabore en el hostigamiento o bien para que no haga evidente lo obvio y para ello lo único que le pide el acosador es que no haga nada. El entorno que no hace nada se convierte en colaborador tácito del acoso.

Una forma de colaboración sería mediante el uso de ataques sutiles y ambigüedades incitados por el acosador

Los ataques sutiles hacia la víctima se usan para desestabilizarla y para eludir sus defensas psicológicas. El objetivo es infundir inseguridad e incertidumbre en la víctima que dudará sobre cómo reaccionar y se preguntará si el ataque sutil ha sido intencionado o no. El acosador o colaborador manipulado por el ciberacosador mencionará algún tema personal o incluso información privada y confidencial sobre la víctima. Un ejemplo de esto puede ocurrir después de que el ciberacosador haya enviado correos difamatorios con información falsa, instando a los testigos/colaboradores que indaguen sobre ello. La ambigüedad se puede presentar a través de indirectas o comentarios imprecisos que además provocan frustración y tristeza en la víctima.

La mayoría de los modelos explicativos del comportamiento psicopático del acosador tienen en común la presencia en la raíz de su patología de profundos y ocultados sentimientos de inadecuación personal y profesional procedentes de diferentes causas. Esos sentimientos, conocidos como vulgarmente <<complejo de inferioridad>>, son reprimidos en lo profundo del inconsciente y hacen que el acosador reaccione de manera violenta contra todo lo que pueda recordárselos o sugerírselos. La solución del hostigador consiste en lugar de elevar sus propios niveles de autoestima, en rebajar los de los demás hasta lograr dejarlos por debajo de los suyos. Con ello obtiene la compensación de quedar por encima de ellos mediante la ridiculización, la humillación o la hipercrítica sistemática de todo cuanto hacen o dicen las víctimas.

Calumnias e injurias

- Acceder de forma ilegal a la cuenta de correo electrónico, red social, red de mensajería instantánea, suplantando la identidad de la víctima e insultar a sus contactos.

- Envíos de E-mail tanto de forma anónima (fácil con los e-mail gratuitos, en los que se puede falsear la identidad), como manipulados para dar la impresión que lo envió la misma persona acosada y ponerla así en una difícil situación en la que su credibilidad quedaría en entredicho.

- Dejar comentarios ofensivos en foros o participar agresivamente en chats haciéndose pasar por la víctima de manera que las reacciones vayan posteriormente dirigidas a quien ha sufrido la usurpación de personalidad.

- La manipulación de fotografías del acosado o acosada es otro medio, el acosador puede retocarla y subirla a la Red con el único objetivo de herir y asustar a su victima.

- Colgar en la Red una Web “Pagina” a la persona acosada, contenidos personales ofensivos, pornográficos,…, para asustar y conseguir de la victima lo que desea.

- Colgar en Internet una imagen comprometida (real o efectuada mediante fotomontajes) datos delicados, cosas que pueden perjudicar o avergonzar a la víctima y darlo a conocer en su entorno de relaciones. Siendo éstas fotos, vídeos, o audios previamente robadas de su ordenador.

- Hacer circular rumores en los cuales a la víctima se le suponga un comportamiento reprochable, ofensivo o desleal, de forma que sean otros quienes, sin poner en duda lo que leen, ejerzan sus propias formas de represalia o acoso.

- Crear un perfil o espacio falso en nombre de la víctima, donde se escriban a modo de confesiones en primera persona determinados acontecimientos personales, demandas explícitas de contactos sexuales…

Generalmente, la mayoría del entorno de la víctima conoce el sitio creado y humillan a la víctima, que nunca está al tanto de lo que sucede, a pesar de ser el protagonista.

Amenazas

- Enviar mensajes amenazantes por e-mail, perseguir y acechar a la víctima en los lugares de Internet como foros o sistema de comentarios en los se relaciona de manera habitual provocándole una sensación de completo agobio.

- En casos hasta se ve discriminación racial.

La manipulación

Artículo principal: Manipulación psicológica.

Una persona obra mal cuando ataca, desprecia, humilla la dignidad de otra. Esto crea un sentimiento de indignación a las personas que son testigo de un dolor injustificado y evitable. Cuanto más profunda sea la anulación de la dignidad de una persona, mayor maldad habrá en el comportamiento. La manipulación evita que surja esta indignación haciendo creer al entorno que la víctima lo merece.

Según Marina Parés Soliva en «Mobbing, Detección del acosador a través del lenguaje«, la manipulación del lenguaje es una herramienta propia del acosador psicológico, ya que pretende ocultar el ejercicio de la violencia y al mismo tiempo utiliza información privilegiada para dañar. Es necesario comprender su poder seductor. En el registro de la comunicación perversa, hay que impedir que el otro piense, comprenda, actúe; ya se trate de la víctima o del entorno.

Una de las artes que domina el acosador es la deformación de los procesos de comunicación. Las modalidades para distorsionar los hechos utilizados por los acosadores son muy variadas. La comunicación pervertida y deformada ayuda en el proceso de introyección de la culpabilidad de las víctimas.

Los acosadores se suelen apoyar en cuatro comportamientos para generar la culpabilidad en sus víctimas:

- Selección. Escoge de manera sesgada un acontecimiento o situación, o una parte específica de éste, aislándola del resto. Se inventa todo lo demás, manipulando a su antojo los datos de la realidad.

- Dramatización. Amplifica perversamente la repercusión del hecho aislado, inventando supuestos perjuicios y supuestas víctimas de ese hecho, inflando las consecuencias adversas o negativas o, simplemente, inventándoselas, situándose como primera víctima de ellas.

- Generalización. Utiliza el hecho aislado, señalándolo como muestra significativa del general y habitual mal comportamiento profesional del acosado. Se trata de un indicador del <<mal>> desempeño habitual de la víctima.

- Atribución: Atribuye a la víctima una intencionalidad perversa, o la presunción de mala fe o de actual mal adrede.

Otro ejemplo de manipulación se encuentra en los 11 principios de Joseph Goebbels, en la propaganda nazi.

Según el Código Penal de España, los delitos informáticos cometidos usualmente por los ciberacosadores son:

1. Delitos contra la intimidad: El descubrimiento y revelación de mensajes o la vulneración de la intimidad de las personas, invadiendo por ejemplo los correos electrónicos o interceptando el envío de documentos.

2. Amenazas

3. La alteración, destrucción o los daños en datos, programas o documentos electrónicos ajenos. En este tipo delictivo se incluirían conductas como, por ejemplo, los actos de sabotaje contra soportes electrónicos, o la introducción de virus electrónicos para causar daños.

4. La pornografía infantil, que se ha visto favorecida por el anonimato que proporciona la red.

5. Delitos contra el honor: Las injurias y las calumnias. Generalmente se cometen en redes sociales, foros o blog´s

Sobre estos, el Gobierno de España aprobó en Noviembre de 2009 el Proyecto de Reforma del Código Penal según la cual, los ataques pasarían a considerarse un delito que está tipificado hasta con penas de cárcel.

Los ciberacosadores combinan habilidades propias del cracker, Script Kiddie o Lamer.

Parte de este El texto está disponible en wikipedia bajo la Licencia Creative Commons Atribución Compartir Igual 3.0

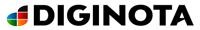

En este sentido queremos colaborar con la organización En Tic confio. y difundir esta interesante Infografia, sobre el Ciberacoso.

El ciberacoso ya no tiene límite de edad. Se produce en toda la web y distintas redes sociales, ataques violentos en Twitter en respuesta (o no) a algún comentario; post negativos en Facebook, foros y blogs, etc. Todos ellos, lo que hacen es mermar el autoestima del afectado y por supuesto violentarlo sicológicamente.

Este tipo de ataques son muy cobardes, ya que la web permite la la falsa sensación mantener oculta, de cierto modo, la identidad del acosador, por lo que enfrentarla es muy difícil. En la siguiente infografía de EnTICconfío se describe muy claramente su significado mas orientadas para padres y niños:

Click sobre la imagen para ampliar:

Entre los casos de ciberacoso que más han trascendido han sido los suicidios de Megan Meier, Ryan Halligan, Amanda Todd, Phoebe Prince y Tyler Clementi a causa de sufrir ciberacoso, y el fenómeno de internet Star wars kid.

Hay muchos sitios donde acudir en la mayoría de los casos cuando hay menores involucrados solo he colocado algunos que he encontrado seguramente hay muchos mas.

- Abusos a los consumidores:

- Amenazas, suplantación de identidad, fraudes, estafas, difamación, calumnias:

- Chile: Brigada del Ciber Crimen

- EE.UU.: Internet Crime Complaint Center.

- México: Reporte de delitos cibernéticos.

- Pederastia, pornografía infantil:

- Argentina: Pedofilia-No.

- Chile: Brigada del Ciber Crimen / SENAME.

- Colombia: Internet Sano.

- México: Reporte de delitos cibernéticos.

- Perú: Red Peruana contra la Pornografía Infantil / Acción por los niños.

- Brasil: SaferNet.

- EE.UU.: ASACP Internet Crime Complaint Center.

- Otros países: INHOPE

- Discriminación, racismo:

- España: Movimiento contra la intolerancia.

- Argentina: INADI.

- Acoso entre menores (ciberbullying):

- España: Listado de líneas de ayuda

- Protección de datos, privacidad:

- España: Agencia de Protección de Datos / Lista Robinson de la FECEMD.